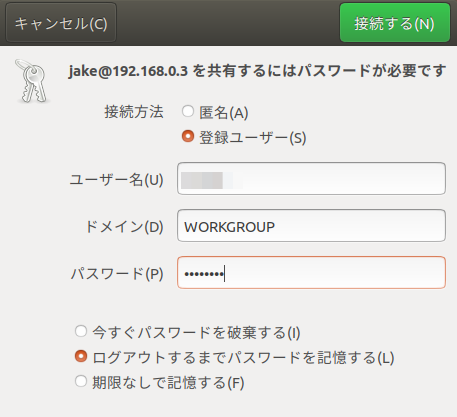

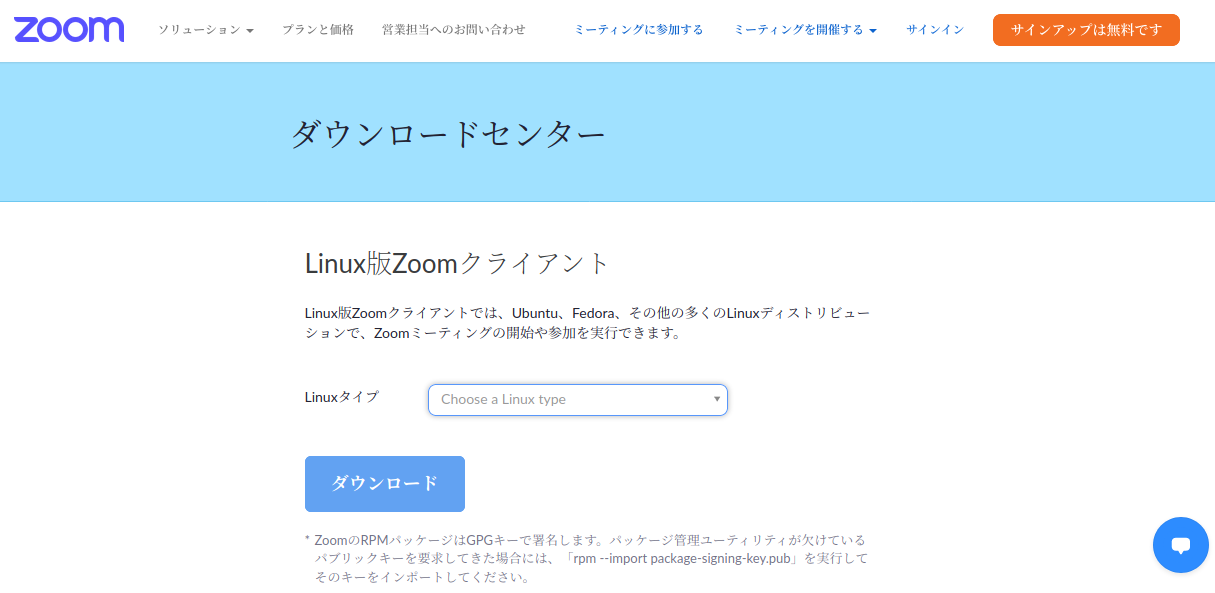

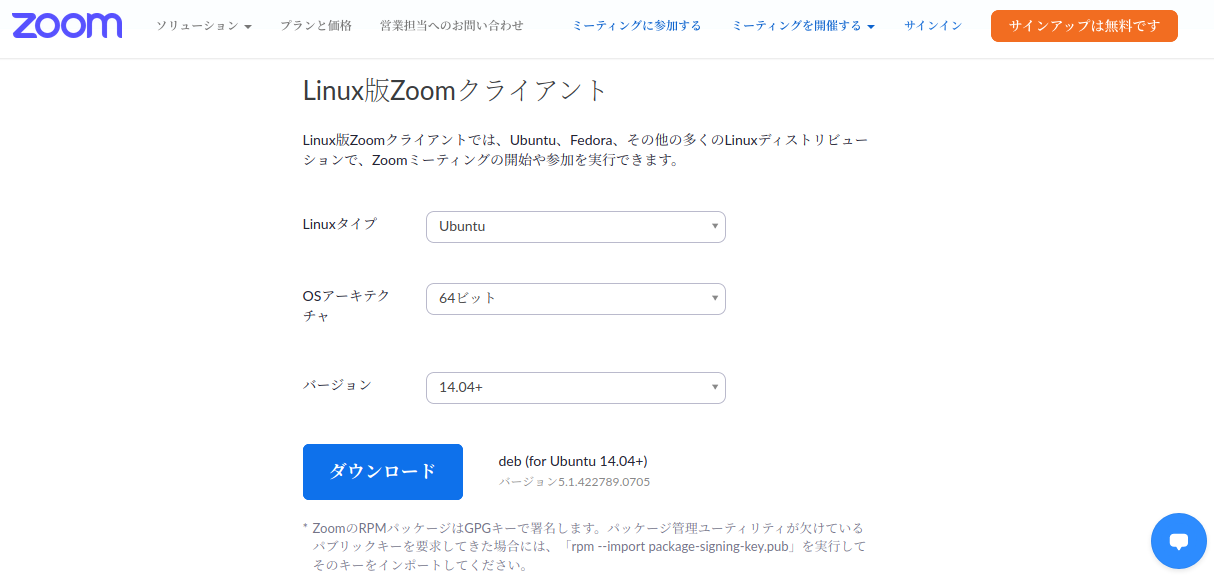

ubuntuでもzoomが使えるようなので、ubuntu18.04 LTS にzoomクライアントをインストールしてみました。まずはzoomのダウンロードページに行きます。

僕のPCではLinuxタイプには「Ubuntu」を、OSアーキテクチャには「64ビット」を、バージョンには「14.04+」を選択しました。ダウンロードボタンの右隣に小さく薄い字でバージョンが示されていますが、2020/7/11時点では「バージョン5.1.422789.0705」となっています。

ダウンロードボタンを押下するとhomeディレクトリのダウンロード配下にパッケージがダウンロードされるので確認してみます。

$ pwd /home/khst/ダウンロード $ ls -l 合計 40960 -rw-rw-r-- 1 khst khst 41940564 7月 11 00:03 zoom_amd64.deb $

このzoomクライアントのパッケージを「apt install ./zoom_amd64.deb」でインストールします(rootにsuするか、sudoコマンドを使用します)。以下がインストールした際のログです。

# apt install ./zoom_amd64.deb パッケージリストを読み込んでいます... 完了 依存関係ツリーを作成しています 状態情報を読み取っています... 完了 注意、'./zoom_amd64.deb' の代わりに 'zoom' を選択します 以下の追加パッケージがインストールされます: libxcb-xtest0 以下のパッケージが新たにインストールされます: libxcb-xtest0 zoom アップグレード: 0 個、新規インストール: 2 個、削除: 0 個、保留: 14 個。 41.9 MB 中 4,820 B のアーカイブを取得する必要があります。 この操作後に追加で 157 MB のディスク容量が消費されます。 続行しますか? [Y/n] Y 取得:1 /home/khst/ダウンロード/zoom_amd64.deb zoom amd64 5.1.422789.0705 [41.9 MB] 取得:2 http://jp.archive.ubuntu.com/ubuntu bionic-updates/main amd64 libxcb-xtest0 amd64 1.13-2~ubuntu18.04 [4,820 B] 4,820 B を 2秒 で取得しました (2,205 B/s) 以前に未選択のパッケージ libxcb-xtest0:amd64 を選択しています。 (データベースを読み込んでいます ... 現在 168236 個のファイルとディレクトリがインストールされています。) .../libxcb-xtest0_1.13-2~ubuntu18.04_amd64.deb を展開する準備をしています ... libxcb-xtest0:amd64 (1.13-2~ubuntu18.04) を展開しています... 以前に未選択のパッケージ zoom を選択しています。 .../zoom_amd64.deb を展開する準備をしています ... zoom (5.1.422789.0705) を展開しています... libxcb-xtest0:amd64 (1.13-2~ubuntu18.04) を設定しています ... zoom (5.1.422789.0705) を設定しています ... run post install script, action is configure... desktop-file-utils (0.23-1ubuntu3.18.04.2) のトリガを処理しています ... libc-bin (2.27-3ubuntu1.2) のトリガを処理しています ... shared-mime-info (1.9-2) のトリガを処理しています ... gnome-menus (3.13.3-11ubuntu1.1) のトリガを処理しています ... mime-support (3.60ubuntu1) のトリガを処理しています ...

インストールしたパッケージを確認してみます。

# dpkg -l | grep zoom ii zoom 5.1.422789.0705 amd64 Zoom, #1 Video Conferencing and Web Conferencing Service

デスクトップのアクティビティを見てみると、zoomのアイコンが出来ているのがわかります。

zoomのアイコンをクリックして以下の画面が立ち上がればzoomクライアントはインストールできています。

ubuntuでzoomミーティングに参加しましたが問題なかったです。

ちなみに、初期設定だとメニューやボタンの表示が英語になっているので、日本語にするにはzoomのサポートページを参照ください。初期設定のままでも参加者の名前は日本語表示されるので日本語が使えないわけではないです。

[2023/05/27 追記]

久しぶりにubuntuのZOOMを使ってみたら、使えなくなっていました。バージョンが古いらしいです。ダウンロードサイトから新しいdebファイルをダウンロードして、アップグレードをしました。

# apt upgrade ./zoom_amd64.deb

アップグレード後のパッケージのバージョンです。

# dpkg -l | grep zoom ii zoom 5.14.7.2928 amd64 Zoom Cloud Meetings

アップグレード前が 5.1.422789.0705 だったから、結構変わっていました。また、アップグレード後のZOOMのアイコンも変わっていました。

アップグレード後は、ZOOMミーティングに参加できるようになりました。

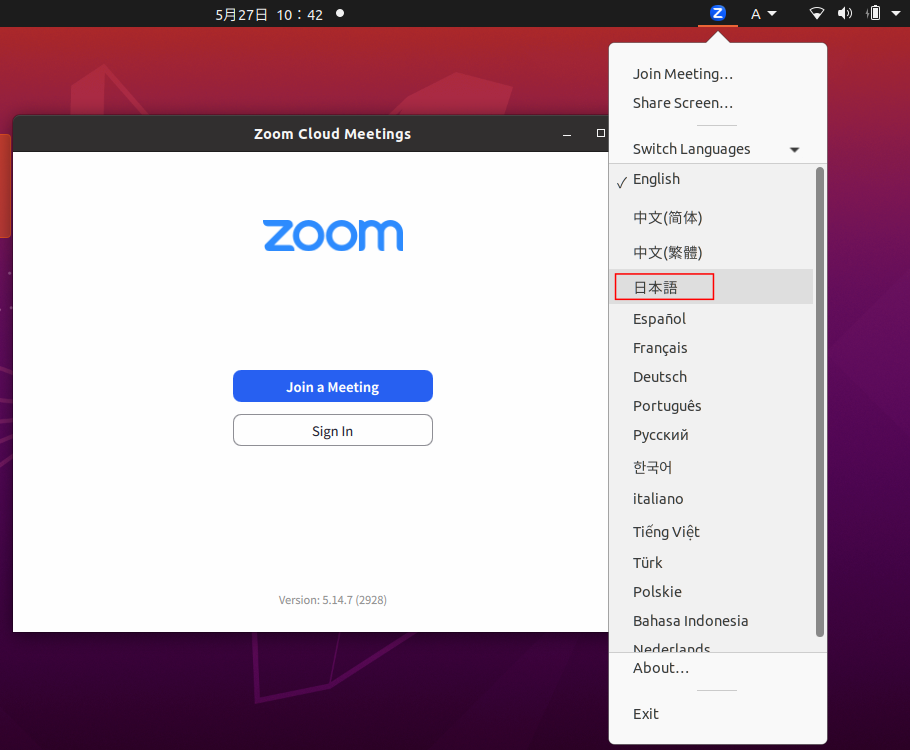

なおZOOMの日本語化ですが、ZOOMを起動して右上のZOOMアイコンから変更できます。